Un retour suite à un problème rencontré lors de la mise un cluster vSAN Stretched (VCF 4.x).

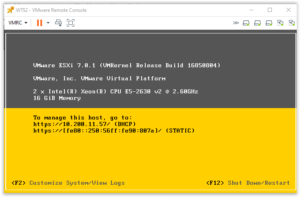

En VCF 4.x, on utilise maintenant vSphere 7 et donc le witness utilise aussi un ESXI en 7.0.

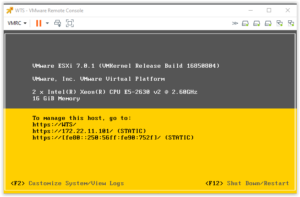

Nous étions partis sur un witness avec 2 interfaces réseaux (un réseau dédié pour le vSAN dans une instance de routage (VRF) spécifique).

Suite au déploiement du witness, impossible de joindre la deuxième interface réseau.

De plus, lors du déploiement du witness, la configuration specifiée n’était pas conservée !

Le witness se retrouve avec une configuration par défaut (Pas de nom, IP en DHCP…)

En effet, c’est une nouveauté de la version 7.0, on peut spécifier directement à l’installation le mode de fonctionnement et les différents paramètres (IP, DNS, NTP…).

En configurant juste l’adresse IP de management, cela fonctionnait !

Afin de déterminer pourquoi cela ne fonctionnait pas, j’ai écrit un petit script Powershell disponible sur gist afin de déployer l’ovf.

# Small script for deploy Witness using (Import-)vAPP (need PowerCLI and already connected to vcenter) gist

Il utilise VMware.PowerCLI et la cmdlet Import-VApp et surtout Get-OvfConfiguration qui permet de récupérer les paramètres d’un OVF avec vApp ! (Dans notre cas, l’adresse IP, Passerelle, Masque, le mot de passe, le mode…)

Après plusieurs essais, cela m’a permis de déterminer la source du problème.

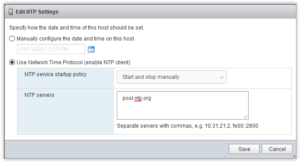

Cela provient du paramètre NTP qui n’accepte que des adresses IP (v4) et refuse le nom DNS d’un serveur NTP…

Il est tout à fait possible de spécifier un nom directement dans un witness.

Donc le plus simple ! Ne pas configurer le NTP lors du déploiement de l’ovf et le configurer directement dans le witness 🙂

J’ai recherché dans un certain nombre de doc, sans trouver si c’était un bug ou une limitation actuelle ! (Ça serait bien surtout que ça ne fasse pas tout planter le reste de la config !).